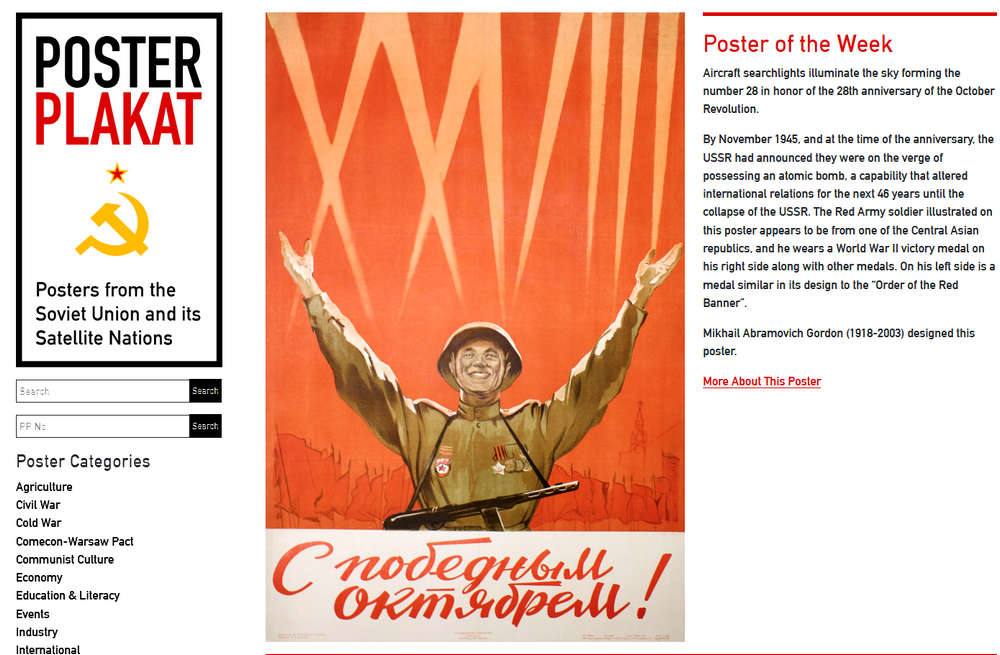

Poster Plakat 是一个专注于收集苏联及东欧集团政治海报的私人收藏网站,涵盖了从1916年到1991年的超过1000件原版海报和海报草图。

Poster Plakat 收集的海报涵盖从俄国革命、内战、五年计划、战时宣传、冷战、解体前夕等诸多时期。

Poster Plakat 提供大量原件展示,对海报艺术、历史宣传、视觉文化感兴趣的人来说是不可多得的宝贵资源。

官网:https://www.posterplakat.com/

类似的一些站点:

RedDirect:https://reddirect.ru/

Russian Poster:http://www.russianposter.ru/index.php

Chinese Posters:https://chineseposters.net/

哈佛大学苏联和东欧国家海报馆藏:https://guides.library.harvard.edu/slavicposters/home

杜克大学苏联海报馆藏:https://archives.lib.duke.edu/catalog/russianposters

漫画中的文化大革命:广州的讽刺宣传画 1966-1977:https://repository.lib.cuhk.edu.hk/sc/collection/crposter

Chinese Christian Posters:https://ccposters.com

ReFrame Ministries 中国基督教海报展:https://reframeministries.org/chn/s/chinese-posters/index

书格.中国宣传画系列:https://www.shuge.org/view/chinese_posters/